روترها و سرورهای میکروتیک از پرکاربردترین تجهیزات شبکه هستند علی رغم محبوبیت و کیفیت این دستگاه ها نیز ممکن است مورد حملات بروت فورس قرار گیرند حملات سایبری و بروت فورس در میکروتیک بیشتر بر روی پروتکل های SSH و FTP انجام می شود. برای جلوگیری از حملات DOS و DDOS بر روی میکروتیک در فایروال میکروتیک رول اضافه می کنیم تا به کمک آن بتوان جلوی این حملات را گرفت.

🔴شما می توانید برای دریافت پاسخ سوال های خود از طریق تلفن های ثابت با شماره 9099071540 یا 9099070192 (با تلفن ثابت ) یا از طریق "صفحه تماس از موبایل" با کارشناسان متخصص ما ارتباط برقرار کنید.

همکاران ما در تمام طول هفته آماده اند تا پاسخگوی سوالات فنی شما باشند.

فهرست

✅مکانیزم حملات سایبری در میکروتیک

✅اهداف حملات سایبری چیست؟

✅نحوه شناسایی حمله DDoS

✅توصیه های شرکت میکروتیک برای جلوگیری از حملات سایبری

✅جلوگیری از حملات بروت فورس بر روی میکروتیک

✅مقابله با حمله SYN در میکروتیک

✅حمله SYN-ACK Flood در میکروتیک

مکانیزم حملات سایبری در میکروتیک

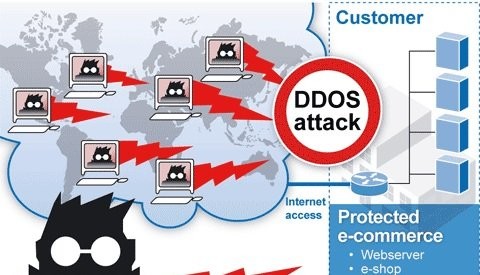

مکانیزم عملکرد در روتر میکروتیک به این صورت است که درخواست کاربر به سمت سرور ارسال می شود، در ادامه سرور یک پیغام پذیرش با این مضمون که آماده برقراری ارتباط است به سمت کاربر برمی گرداند و مجدداً یوزر یک پیام تأیید برای برقراری ارتباط به سمت سرور میفرستد تا در نهایت ارتباط بین یوزر و سرور برقرار گردد. در حمله های سایبری DDOS در میکروتیک، در یک بازه زمانی مشخص یا یک لحظه به صورت پی در پی پیغام دریافت اطلاعات به سرور ارسال می شود و به دلیل محدود بودن پتانسیل پردازش سرور، عملکرد آن دچار مشکل می شود.

اهداف حملات سایبری چیست؟

حملات سایبری در میکروتیک با اهداف مختلفی انجام می شود که مهمترین آن ها موارد زیر است:

🕴️ پایین آوردن سرعت و کیفیت سرویسدهی شبکه

🕴️از دسترس خارج کردن وبسایت هایی که مورد حمله قرار میگیرند

🕴️قطع دسترسی وب سایت ها

🕴️ایجاد بمب ایمیلی ( هرزنامهها )

نحوه شناسایی حمله DDoS

معمولاً با کند شدن سایت، از دسترس خارج شدن آن یا توقف و کند شدن عملکرد شبکه اولین گمان به حملات سایبری معطوف می شود ولی با توجه به اینکه علت های گسترده ای ممکن است مشکل مشابه ایجاد نمایند نشانه های آشکار تری بررسی می کنیم. برخی از این نشانههای آشکار حمله DDoS به موارد زیر اشاره می کنیم:

⛓️ ترافیکهای مشکوک که از یک آدرس IP ارسال می شود

⛓️ ایجاد ترافیک از سوی کاربرانی که مشخصات مشترکی مانند موقعیت جغرافیایی ، نوع دستگاه و ...

⛓️ افزایش غیرعادی درخواستها به یک صفحه

⛓️ بروز الگوهای ترافیکی جدید مانند افزایش ترافیک در ساعات یا روزهای مشخص

توصیه های شرکت میکروتیک برای جلوگیری از حملات سایبری

برای جلوگیری از حملات Bruteforce در میکروتیک، شرکت میکروتیک به رعایت توصیه های زیر تأکید دارد:

🔍 سیستم عامل میکروتیک RouterOS را به روز رسانی نمایید.

🔍 بعد از آپدیت و به روزرسانی ، رمز عبور پیچیده و امن تعریف کنید.

🔍 پیکربندی دستگاه را بازیابی کنید و سیستم را یک بار برای کشف تنظیمات نامشخص و مشکوک بررسی کنید.

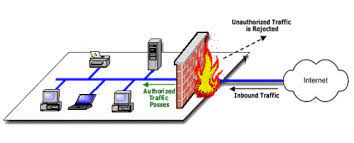

🔍 از فایروال مناسب و امن استفاده کنید.

🔍 همه نسخه ها از 6.29 (تاریخ انتشار: 2015/28/05) تا 6.42 (تاریخ انتشار: 2018/04/20) آسیب پذیر هستند و در صورت ارتباط نرم افزار Winbox به شبکه های ناامن سیستم عامل های ذکر شده نفوذپذیر هستند و ممکن است مورد حملات سایبری قرار بگیرند.

جلوگیری از حملات بروت فورس بر روی میکروتیک

قابل توجه اینکه :، شرکت میکروتیک تأکید دارد در کنار استفاده از دستورات زیر روش های افزایش امنیت میکروتیک را نادیده نگیرید دستگاه میکروتیک خودتان را ایمن کنید .

برای جلوگیری از حملات DOS و DDOS بر روی میکروتیک در فایروال میکروتیک رول اضافه می کنیم:

هکرها برای نفوذ به میکروتیک از هر دو پروتکل FTP و SSH استفاده میکنند اگر به طور کلی اس این سرویس ها استفاده نمی کنید پیشنهاد می کنیم آن ها را غیرفعال نمایید.

در گام اول یک محیط ترمینال از داخل Winbox یا از طریق SSH باز کنید.

دستور زیر را وارد کنید تا به تنظیمات فایروال در ترمینال بروید.

/ip firewall filter

در ادامه به ترتیب دستورات زیر را وارد کنید تا از حملات سایبری بر روی FTPجلوگیری شود.

با اضافه کردن دستورات زیر میکروتیک اجازه وارد کردن 10 بار درخواست لاگین را در دقیقه به یک IP خواهد داد و پس از درج اطلاعات ورود اشتباه ، درخواستهای آن IP رد می شود.

add chain=input protocol=tcp dst-port=21 src-address-list=ftp_blacklist action=drop \

comment="drop ftp brute forcers"

add chain=output action=accept protocol=tcp content="530 Login incorrect" dst-limit=1/1m,9,dst-address/1m

add chain=output action=add-dst-to-address-list protocol=tcp content="530 Login incorrect" \

address-list=ftp_blacklist address-list-timeout=3h

- حال برای جلوگیری از بروت فورس SSH میکروتیک خود میتوانید دستورات زیر را وارد نمایید.

پس از وارد کردن دستورات زیر هر شخص شروع به ارسال درخواستهای لاگین زیادی بر روی SSH داشت ، DROP می شود.

add chain=input protocol=tcp dst-port=22 src-address-list=ssh_blacklist action=drop \

comment="drop ssh brute forcers" disabled=no

add chain=input protocol=tcp dst-port=22 connection-state=new \

src-address-list=ssh_stage3 action=add-src-to-address-list address-list=ssh_blacklist \

address-list-timeout=10d comment="" disabled=no

add chain=input protocol=tcp dst-port=22 connection-state=new \

src-address-list=ssh_stage2 action=add-src-to-address-list address-list=ssh_stage3 \

address-list-timeout=1m comment="" disabled=no

add chain=input protocol=tcp dst-port=22 connection-state=new src-address-list=ssh_stage1 \

action=add-src-to-address-list address-list=ssh_stage2 address-list-timeout=1m comment="" disabled=no

add chain=input protocol=tcp dst-port=22 connection-state=new action=add-src-to-address-list \

address-list=ssh_stage1 address-list-timeout=1m comment="" disabled=no

add chain=forward protocol=tcp dst-port=22 src-address-list=ssh_blacklist action=drop \

comment="drop ssh brute downstream" disabled=no

مقابله با حمله SYN در میکروتیک

SYN شکلی از حمله DoS است که در آن یک مهاجم به صورت مداوم ا درخواست های SYN را به سیستم مورد حمله ارسال می کند تا بتواند منابع سرور را مصرف کند خوشبختانه، در RouterOS دستوری برای مقابله با حمله SYN وجود دارد.

/ip/settings/set tcp-syncookies=yes

حمله SYN-ACK Flood در میکروتیک

SYN-ACK یک روش حمله است که با انجام آن یک بسته SYN-ACK جعلی به سرور مورد حمله با سرعت بالا ارسال می شود و سرور به منابع قابل توجهی برای پردازش چنین بسته هایی نیاز دارد و به علت ترافیک زیاد ایجاد شده قادر به پردازش ترافیک مجاز و قانونی نخواهد بود در RouterOS، دستور زیر را برای جلوگیری از نفوذ اینگونه حملات استفاده می شود:

/ip/firewall/filter add action=return chain=detect-ddos dst-limit=32,32,src-and-dst-addresses/10s protocol=tcp tcp-flags=syn,ack

با وارد کردن دستورات فوق از حملات بروت فورس بر روی میکروتیک جلوگیری می شود.

سخن پایانی

در این مقاله دستورات و نکاتی برای جلوگیری از حملات سایبری در میکروتیک را بررس کردیم. اگر سوالی در این زمینه داشتید می توانید روی کمک کارشناسان مجموعه رایانه کمک حساب کنید.

راه های تماس با ما از طریق تلفن های ثابت با شماره 9099071540 یا 9099070192 (با تلفن ثابت ) یا از طریق "صفحه تماس از موبایل" با کارشناسان متخصص ما ارتباط برقرار کنید.

همکاران ما در تمام طول هفته آماده اند تا پاسخگوی سوالات فنی شما باشند.

قابل توجه شما کاربر گرامی: محتوای این صفحه صرفاً برای اطلاع رسانی است در صورتی که تسلط کافی برای انجام موارد فنی مقاله ندارید حتما از کارشناس فنی کمک بگیرید.